Bear Market Crypto 2025 : Cara de Steady Lads Confirme un

Selon l'analyse technique de Cara de Steady Lads, le marché crypto ne traverse pas une simple correction mais un véritable changement de tendance.

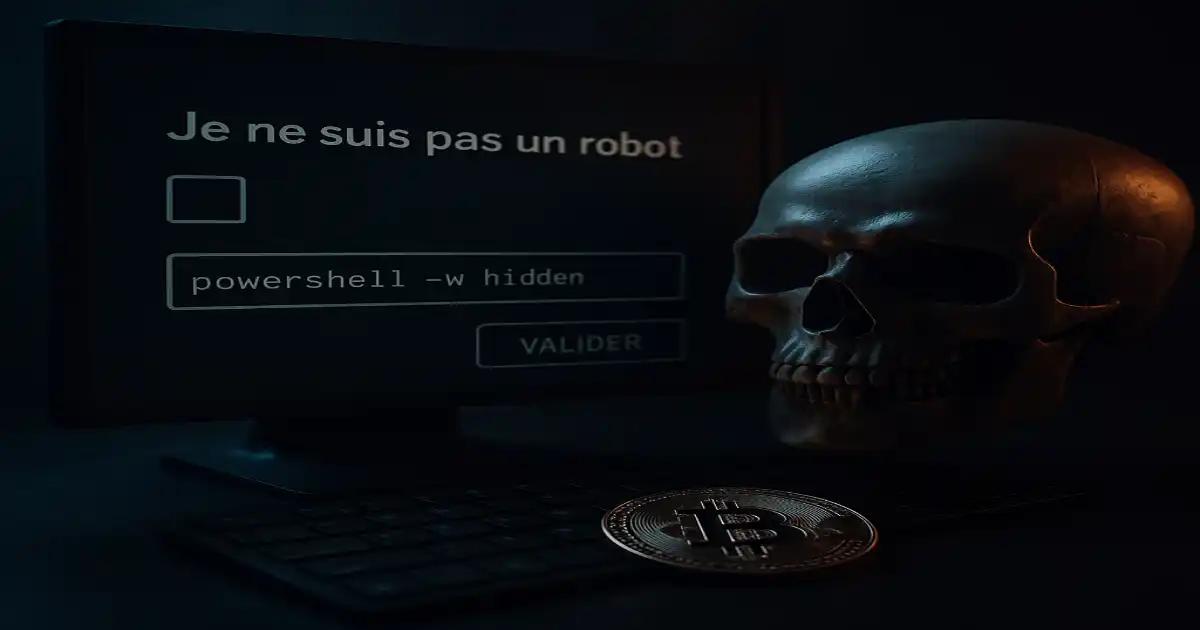

Le malware Lumma Stealer utilise de fausses invites Captcha pour vous faire exécuter un code malveillant et dérober vos cryptomonnaies. Découvrez comment fonctionne cette arnaque et comment vous en protéger.

Une nouvelle vague de cyberattaques sophistiquées cible actuellement les détenteurs de cryptomonnaies, utilisant une méthode particulièrement sournoise pour dérober les données sensibles de leurs portefeuilles. Des pirates informatiques déploient un logiciel malveillant de type "infostealer" (voleur d'informations) connu sous le nom de Lumma Stealer, en le dissimulant derrière de fausses invites de test Captcha .

Cette technique, qui abuse de la confiance des utilisateurs dans une mesure de sécurité pourtant universelle, a permis de compromettre un grand nombre de systèmes et de vider des portefeuilles de cryptomonnaies . Comprendre le fonctionnement de cette attaque est essentiel pour s'en prémunir et protéger ses actifs numériques.

Lumma Stealer (ou LummaC2) est un malware particulièrement dangereux et populaire dans le monde du cybercrime . Il ne s'agit pas d'un simple virus, mais d'un "Malware-as-a-Service" (MaaS) : ses développeurs le louent ou le vendent sur le dark web à d'autres cybercriminels, même ceux qui n'ont que peu de compétences techniques .

Son objectif principal est de voler des informations sensibles sur les appareils infectés, avec une spécialisation dans :

Actif depuis au moins août 2022, Lumma Stealer est devenu l'un des "infostealers" les plus utilisés en raison de son efficacité et de sa facilité d'utilisation .

La dernière campagne de Lumma Stealer se distingue par son ingéniosité et son caractère pernicieux. Voici comment elle fonctionne :

Cette méthode est particulièrement redoutable car elle abuse de la confiance des utilisateurs dans les Captchas et utilise l'ingénierie sociale pour les amener à exécuter eux-mêmes le code malveillant .

L'ampleur de la menace Lumma a nécessité une réponse coordonnée. En mai 2025, une opération internationale menée par Microsoft, le Département de la Justice américain, Europol et plusieurs entreprises de cybersécurité a permis de perturber de manière significative l'infrastructure de Lumma Stealer .

L'opération a conduit à la saisie et au blocage d'environ 2 300 domaines malveillants qui formaient l'épine dorsale du réseau de commande et de contrôle du malware . Entre mars et mai 2025, Microsoft a identifié plus de 394 000 ordinateurs Windows infectés dans le monde par Lumma .

Cependant, malgré ce coup dur, le malware continue d'évoluer et de nouvelles campagnes émergent, comme celle utilisant les faux Captchas.

La protection contre ce type de menace repose sur la vigilance et de bonnes pratiques de sécurité :

La campagne Lumma Stealer via de faux Captchas est un rappel brutal que les cybercriminels affinent constamment leurs techniques pour contourner notre méfiance. En exploitant des éléments familiers et en apparence inoffensifs, ils parviennent à piéger même des utilisateurs avertis.

Dans cet environnement, la connaissance et la prudence sont vos meilleurs alliés. En comprenant les mécanismes de ces attaques et en adoptant des habitudes de sécurité strictes, vous pouvez réduire considérablement le risque de devenir la prochaine victime et continuer à naviguer dans l'écosystème passionnant de la crypto en toute sérénité.

Rédigé par Mouctar Conte, fondateur de Le Journal Crypto – votre source d'actualités blockchain et crypto, fiable et francophone.

Selon l'analyse technique de Cara de Steady Lads, le marché crypto ne traverse pas une simple correction mais un véritable changement de tendance.

Condamné à 25 ans de prison en mars 2024 pour fraude massive, Sam Bankman-Fried persiste à nier sa culpabilité depuis sa cellule, accusant ses avocats.

La Commission européenne dirigée par Ursula von der Leyen a annoncé le 6 février 2026 un 20e paquet de sanctions contre la Russie visant à fermer les.